Sequestro de dados (Ransomware) é real, previna-se!!

Visitando uma empresa vi que seu servidor se encontrava com todas as pastas aparentemente intactas. Os arquivos pareciam estar normais, mas o conteúdo de cada uma delas irremediavelmente codificado. Uma mensagem na pasta (arquivo texto) continha instruções para obter a chave de abertura dos arquivos (pagar algo como US$ 5000). Backup existe para isso, certo? Não neste caso. A empresa fazia backup com HD externo, que ficava permanentemente conectado ao servidor, que também fora completamente encriptado. A dona da empresa se recusou a negociar com a bandidagem virtual. Eles recuperaram uma razoável parte das informações em cópias nas estações locais e outra parte em anexos de e-mails. Claro que a partir deste funesto incidente toda a segurança da empresa foi revista, servidor oportunamente trocado, novas rotinas de backup etc.

Tentando ser breve, a história é longa. Algumas pessoas em outra empresa começaram a sentir falta de arquivos muito usados em pastas bem importantes. Os nomes esperados tinham sido trocados por outros do tipo 1A33B4CF5D670CD26.LOCK (um longa cadeia de caracteres hexadecimais sucedidos por LOCK=trancado). Fora criado um arquivo texto com o pedido de resgate, também US$ 5000, será que o preço é tabelado? Eu estava lá e pude observar ao vivo alguns arquivos desaparecendo e sendo LOCKados, bem ali, na minha frente!!! O ataque estava em progresso naquele momento. Desligamos todas as conexões de Internet e mesmo assim continuava o ataque. Possivelmente um programa malicioso que fora recém instalado em algum lugar estava fazendo isso.

Com muita calma observei todas as evidências possíveis e acabei por perceber que todos os arquivos recém bloqueados tiveram seu “proprietário” alterado para “Maria Aparecida” (nome fictício). Imediatamente esta máquina foi retirada da rede, quase que teve seu cabo Ethernet cortado com um facão. O ataque parou!! Dos quase 900 mil arquivos da rede, quase 29 mil já tinham sido sequestrados!! O usuário do referido computador tinha uma hora antes instalado uma atualização de software do Banco XYZ, por causa do alerta que veio por e-mail. Phishing malicioso, obviamente!

A tal máquina, foi reformatada e assim o mau cortado pela raiz (já estava para ser reinstalada mesmo). Como a empresa tinha uma rotina sólida de backup, apagamos todos os arquivos encriptados e foi o restaurado o backup feito naquela madrugada (horas atrás). Foi rápido porque apenas os arquivos que faltavam foram trazidos de volta (aqueles 29 mil).

Muitas lições aprendidas. Backup robusto em primeiro lugar, orientar usuários a não sair instalando nada sem consulta, ainda mais solicitado por e-mail ou até mesmo proibir usuários de instalar programas. E por fim ter uma abordagem muito focada e calma na hora da crise para ser capaz de lidar com ela, procurando evidências que auxiliem a resolver o problema. UFA!! E o antivírus? Ainda não tinha a vacina para esta ameaça particular. Acontece, pode ter sido o chamado “zero-day attack”.

Rescaldo dos incêndios

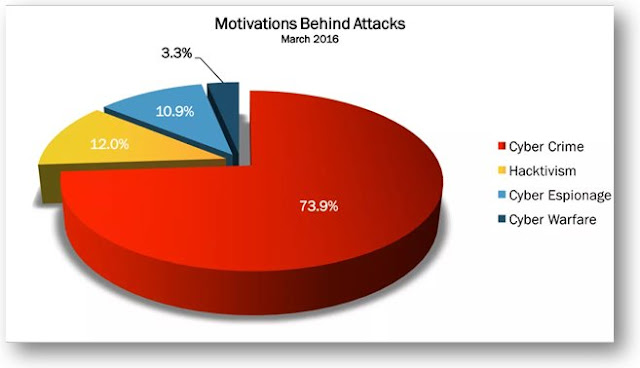

Estes dois breves casos ilustram como este tipo de incidente é REAL e está muito perto de nós! Diversas empresas de segurança já estavam avisando que 2015 e 2016 seriam os anos do RANSOMWARE, estes sequestros de dados.

Tive a ideia de escrever este breve preâmbulo (acabou ficando mais longo do que imaginava) para apresentar o ótimo texto do Fernando Cardoso da Trend Micro que detalha um pouco mais isso tudo e apresenta ideias para elevar a segurança de sua empresa ou de sua casa.

Aproveite o texto abaixo.

Fonte: Hackmageddon

- URL

- Domain

- IP

- File Hash

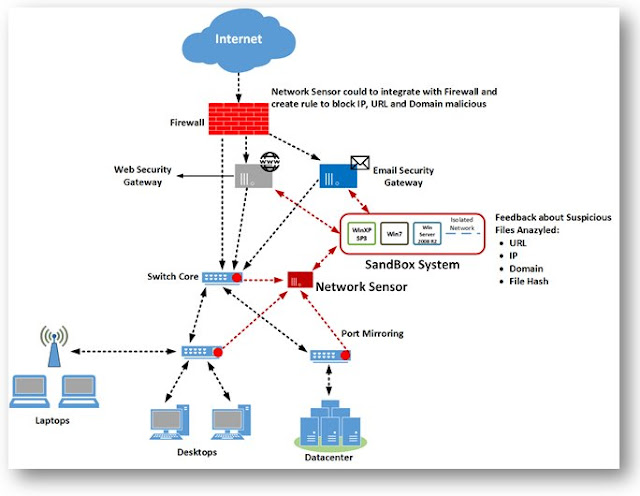

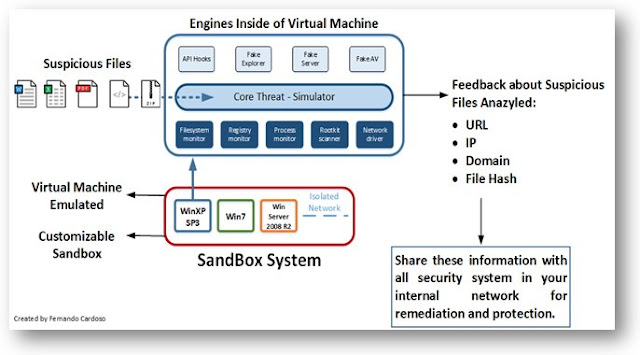

De maneira resumida, imaginem que o sensor capturou um novo arquivo suspeito e o envia ao sistema de Sandbox, que avalia se o documento é malicioso ou não, gerando um relatório informando o nível de risco do arquivo para o ambiente corporativo.

Baseado nestas informações, esses dados podem ser compartilhados com os antimalware instalados nos notebooks e desktops, e automaticamente é criada uma assinatura customizada para bloquear ou quarentenar os arquivos em seu ambiente a fim de não permitir futuras infecções e identificar as máquinas afetadas pelo novo malware. Além da integração com o antimalware é possível criar integrações com gateways de E-mail e Web, Firewalls e IPS de rede.